Das Intercepting Filter Pattern ist ein strukturelles Designmuster, das in der Softwarearchitektur verwendet wird, um die Verarbeitung von Anfragen oder Daten zu filtern und zu verändern, bevor sie an eine Zielkomponente weitergegeben werden. Das Muster ermöglicht eine flexible Handhabung von Anfragen durch die Verwendung von Filtern, die eine bestimmte Logik ausführen, bevor die endgültige Verarbeitung stattfindet. Es wird häufig in Webanwendungen und Netzwerkkommunikationssystemen eingesetzt, um Anfragen zu validieren, zu authentifizieren oder zu transformieren.

Was ist das Intercepting Filter Pattern?

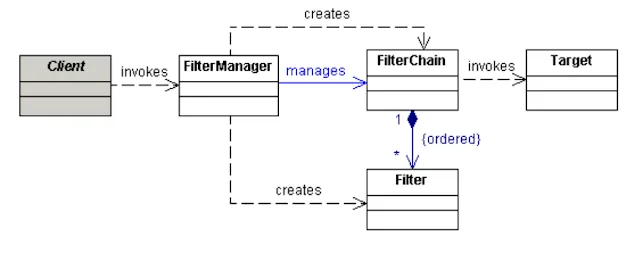

Das Intercepting Filter Pattern basiert auf der Idee, dass Anfragen durch eine Kette von Filtern verarbeitet werden, bevor sie an das Ziel weitergeleitet werden. Jeder Filter kann die Anfrage verändern, zusätzliche Logik anwenden oder sie sogar ablehnen. Dieses Muster erhöht die Modularität, indem es die Verantwortung für bestimmte Aufgaben von der Hauptverarbeitungslogik trennt.

Die Filterkette kann flexibel erweitert werden, sodass neue Filter ohne große Änderungen in der Hauptanwendungslogik hinzugefügt werden können. Dies führt zu einer besseren Wartbarkeit und Skalierbarkeit der Software.

Hauptkomponenten des Intercepting Filter Patterns

- Filter: Ein Filter führt eine bestimmte Aufgabe aus, z.B. Authentifizierung, Logging oder Datenvalidierung. Ein Filter hat eine Methode zum Verarbeiten der Anfrage und eine zum Rückgeben des Ergebnisses.

- FilterChain: Die FilterChain verwaltet die Filter und stellt sicher, dass sie in der richtigen Reihenfolge angewendet werden. Sie ruft die Filter in der Reihenfolge auf, in der sie registriert wurden.

- Client: Der Client sendet eine Anfrage an das System. Dieser kann entweder mit der FilterChain oder direkt mit der Zielkomponente kommunizieren.

- Target: Das Ziel ist die Komponente, die die endgültige Verarbeitung der Anfrage übernimmt, nachdem sie von den Filtern bearbeitet wurde.

Vorteile des Intercepting Filter Patterns

- Modularität: Die Logik für verschiedene Aufgaben kann durch Filter getrennt werden, was den Code modular und wartbar macht.

- Flexibilität: Neue Filter können ohne Änderungen an der Zielkomponente hinzugefügt werden.

- Wiederverwendbarkeit: Filter können für verschiedene Arten von Anfragen wiederverwendet werden.

- Zentrale Verwaltung: Die Filterkette kann an einem Ort zentral verwaltet und konfiguriert werden.

Nachteile des Intercepting Filter Patterns

- Komplexität: Bei einer zu großen Anzahl von Filtern kann die Architektur kompliziert und schwer zu debuggen werden.

- Leistungseinbußen: Da jede Anfrage durch mehrere Filter bearbeitet wird, kann die Performance beeinträchtigt werden, besonders bei langen Filterketten.

- Fehleranfälligkeit: Wenn Filter nicht korrekt implementiert werden, können sie die Anfrage oder die gesamte Verarbeitung beeinflussen.

Beispiel in C++

Im folgenden C++-Beispiel implementieren wir ein einfaches Intercepting Filter Pattern, das eine Anfrage verarbeitet und dabei zwei Filter anwendet: einen zur Authentifizierung und einen für das Logging.

Schritt 1: Definieren der Filter-Schnittstelle

Zuerst definieren wir eine allgemeine Filter-Schnittstelle, die eine Methode zum Bearbeiten der Anfrage enthält.

#include <iostream>

#include <string>

#include <vector>

// Die Filter-Schnittstelle

class Filter {

public:

virtual void execute(std::string& request) = 0;

virtual ~Filter() = default;

};

Schritt 2: Implementieren der spezifischen Filter

Nun erstellen wir zwei spezifische Filter: AuthenticationFilter und LoggingFilter.

// Filter zur Authentifizierung

class AuthenticationFilter : public Filter {

public:

void execute(std::string& request) override {

std::cout << "Authenticating request: " << request << std::endl;

}

};

// Filter zum Loggen von Anfragen

class LoggingFilter : public Filter {

public:

void execute(std::string& request) override {

std::cout << "Logging request: " << request << std::endl;

}

};

Schritt 3: Erstellen der FilterChain

Die FilterChain verwaltet die Kette der Filter und ruft sie in der richtigen Reihenfolge auf.

class FilterChain {

private:

std::vector<Filter*> filters;

public:

void addFilter(Filter* filter) {

filters.push_back(filter);

}

void executeFilters(std::string& request) {

for (auto& filter : filters) {

filter->execute(request);

}

}

};

Schritt 4: Definieren der Zielkomponente

Das Ziel ist die Komponente, die die endgültige Verarbeitung der Anfrage vornimmt.

class Target {

public:

void processRequest(const std::string& request) {

std::cout << "Processing request: " << request << std::endl;

}

};

Schritt 5: Implementieren des Clients

Der Client verwendet die FilterChain, um die Anfrage zu bearbeiten, bevor sie an das Ziel weitergeleitet wird.

int main() {

// Erstellen der Filter

AuthenticationFilter authFilter;

LoggingFilter logFilter;

// Erstellen der FilterChain und Hinzufügen der Filter

FilterChain filterChain;

filterChain.addFilter(&authFilter);

filterChain.addFilter(&logFilter);

// Erstellen der Zielkomponente

Target target;

// Erstellen einer Anfrage

std::string request = "Request Data";

// Anwenden der Filterkette

filterChain.executeFilters(request);

// Verarbeiten der Anfrage

target.processRequest(request);

return 0;

}

Erklärung des Beispiels

In diesem Beispiel haben wir eine Filterkette, die aus zwei Filtern besteht: einem für die Authentifizierung und einem für das Logging. Die FilterChain verwaltet diese Filter und ruft sie in der Reihenfolge auf, in der sie hinzugefügt wurden. Die Anfrage wird zuerst durch die Filter bearbeitet und dann an das Ziel weitergeleitet, das sie verarbeitet.

Die Filterkette kann problemlos erweitert werden, indem zusätzliche Filter hinzugefügt werden, ohne die Zielkomponente oder die Hauptlogik der Anwendung zu ändern. Dies macht das Intercepting Filter Pattern besonders nützlich in komplexeren Anwendungen, bei denen verschiedene Anforderungen an die Verarbeitung von Anfragen bestehen, wie z.B. in Webanwendungen.

Beispiel des Intercepting Filter Pattern in Python

Das Intercepting Filter Pattern ist ein strukturelles Entwurfsmuster, bei dem eine Reihe von Filtern auf eine Anfrage angewendet werden, bevor diese an das Ziel weitergeleitet wird. Jedes Filter kann die Anfrage modifizieren, validieren oder loggen, bevor sie weitergegeben wird.

Hier ist ein einfaches Beispiel für das Intercepting Filter Pattern in Python:

1. Definieren der Filter

Zunächst erstellen wir eine abstrakte Filterklasse und dann eine konkrete Implementierung eines Filters.

class Filter:

def execute(self, request):

pass

class AuthenticationFilter(Filter):

def execute(self, request):

print("Authentifizierung des Anforderers.")

# Hier könnte z.B. eine Authentifizierung durchgeführt werden

request['authenticated'] = True

class LoggingFilter(Filter):

def execute(self, request):

print(f"Logging der Anfrage: {request}")

# Hier könnte eine detailliertere Protokollierung stattfinden

class CompressionFilter(Filter):

def execute(self, request):

print("Komprimierung der Anfrage.")

# Hier könnte die Anfrage komprimiert werden

2. Filter Chain (Ketten von Filtern)

Nun erstellen wir die Filterkette, die die Filter in der richtigen Reihenfolge ausführt.

class FilterChain:

def __init__(self):

self.filters = []

def add_filter(self, filter):

self.filters.append(filter)

def execute_filters(self, request):

for filter in self.filters:

filter.execute(request)

3. Ziel (Target)

Das Ziel ist die eigentliche Verarbeitungseinheit, die die Anfrage bearbeitet, nachdem sie durch die Filterkette gegangen ist.

class Target:

def execute(self, request):

print("Ziel erreicht! Anfrage wird verarbeitet.")

# Hier könnte die eigentliche Anfragebearbeitung stattfinden

4. Das Client-Programm

Im Client-Programm fügen wir die Filter zur Kette hinzu und führen die Anfrage aus.

class Client:

def __init__(self):

self.filter_chain = FilterChain()

self.target = Target()

def set_filters(self):

# Hier fügen wir die verschiedenen Filter zur Kette hinzu

self.filter_chain.add_filter(AuthenticationFilter())

self.filter_chain.add_filter(LoggingFilter())

self.filter_chain.add_filter(CompressionFilter())

def send_request(self, request):

# Zuerst wird die Filterkette ausgeführt

self.filter_chain.execute_filters(request)

# Danach wird die Anfrage an das Ziel weitergeleitet

self.target.execute(request)

5. Verwendung des Intercepting Filter Patterns

Nun können wir das Intercepting Filter Pattern verwenden, um eine Anfrage zu senden und zu sehen, wie die Filter die Anfrage bearbeiten.

if __name__ == "__main__":

# Erstelle eine Client-Instanz und setze die Filter

client = Client()

client.set_filters()

# Erstelle eine Anfrage

request = {'data': 'Beispiel-Anfrage'}

# Sende die Anfrage

client.send_request(request)

Ausgabe:

Authentifizierung des Anforderers.

Logging der Anfrage: {'data': 'Beispiel-Anfrage'}

Komprimierung der Anfrage.

Ziel erreicht! Anfrage wird verarbeitet.

Erklärung:

- Filter: Wir haben drei Filter (

AuthenticationFilter,LoggingFilter,CompressionFilter), die auf die Anfrage angewendet werden. - FilterChain: Diese Klasse verwaltet die Reihenfolge und Ausführung der Filter.

- Target: Die Zielklasse verarbeitet die Anfrage nach der Filterung.

- Client: Der Client fügt die Filter zur Kette hinzu und sendet dann die Anfrage.

Das Intercepting Filter Pattern ermöglicht es, Filter flexibel hinzuzufügen und in einer festgelegten Reihenfolge auszuführen, bevor die Anfrage an das Ziel weitergegeben wird.

Wann sollte das Intercepting Filter Pattern eingesetzt werden und wann nicht?

Das Intercepting Filter Pattern sollte in bestimmten Szenarien eingesetzt werden, in denen du eine flexible und modulare Art der Bearbeitung von Anfragen oder Daten benötigst, bevor diese an ihr Ziel weitergeleitet werden. Es bietet sich an, wenn du wiederverwendbare, entkoppelte Filterlogiken benötigst, die in einer bestimmten Reihenfolge ausgeführt werden sollen. Hier sind einige typische Szenarien, in denen das Intercepting Filter Pattern nützlich sein kann:

1. Vorverarbeitung von Anfragen (Preprocessing)

- Beispiel: Eine Webanwendung, bei der verschiedene Filter wie Authentifizierung, Logging oder Validierung auf jede eingehende Anfrage angewendet werden, bevor die Anfrage an die eigentliche Geschäftslogik oder die Ziel-API weitergeleitet wird.

- Wann einsetzen? Wenn du eine einheitliche Vorverarbeitung der Anfragen benötigst, die in mehreren Teilen deiner Anwendung wiederverwendet werden soll.

2. Anpassung und Transformation von Daten

- Beispiel: Vor dem Speichern von Benutzereingaben in einer Datenbank möchtest du die Daten durch verschiedene Filter (z. B. Validierung, Datenbereinigung, Formatierung) laufen lassen.

- Wann einsetzen? Wenn du die Daten im Vorfeld in ein bestimmtes Format oder Standard bringen musst, bevor sie in der Anwendung verwendet werden.

3. Zentralisiertes Logging und Monitoring

- Beispiel: Alle Anfragen und deren Antworten in einer Webanwendung sollen für das Monitoring oder die Fehlerbehandlung protokolliert werden.

- Wann einsetzen? Wenn du eine zentrale Stelle für Logging, Performance-Überwachung oder Fehlerbehandlung benötigst, um die Anfragen systematisch zu überwachen, ohne die Logik der Anwendungsprozesse zu beeinträchtigen.

4. Sicherheits- und Berechtigungsprüfungen

- Beispiel: Bei jeder eingehenden Anfrage müssen Sicherheitsüberprüfungen durchgeführt werden, wie z. B. die Überprüfung von Berechtigungen oder Authentifizierung.

- Wann einsetzen? Wenn du Sicherheits- und Authentifizierungsmechanismen einheitlich und modular verwalten möchtest, ohne den Code an mehreren Stellen wiederholen zu müssen.

5. Komplexe Filterlogik in der Anfrageverarbeitung

- Beispiel: Eine Anwendung benötigt eine komplexe Kette von Filtern, wie z. B. Komprimierung, Verschlüsselung und Optimierung von Daten, bevor die Anfrage weiterverarbeitet wird.

- Wann einsetzen? Wenn du eine Reihe von Filtersystemen in einer klaren Reihenfolge ausführen möchtest, um die Anfrage zu bearbeiten, ohne die Geschäftslogik mit wiederholtem Code zu überladen.

6. Anpassung von Anfragen oder Antworten je nach Bedarf

- Beispiel: In einer Webanwendung sollen je nach Benutzerrolle unterschiedliche Filter angewendet werden, z. B. für Admins könnten andere Filter gelten als für normale Benutzer.

- Wann einsetzen? Wenn du dynamisch entscheiden möchtest, welche Filter auf die Anfrage angewendet werden sollen, abhängig von bestimmten Bedingungen oder Rollen.

7. Modularisierung und Wiederverwendbarkeit von Filterlogik

- Beispiel: Du möchtest unterschiedliche Filter in verschiedenen Anwendungen oder Komponenten wiederverwenden, z. B. ein Authentifizierungsfilter oder ein Loggingfilter, ohne den gesamten Code jedes Mal neu schreiben zu müssen.

- Wann einsetzen? Wenn du eine flexible Architektur benötigst, in der Filter modularisiert und einfach wiederverwendet werden können, ohne die Geschäftslogik zu ändern.

Vorteile des Intercepting Filter Pattern:

- Modularität und Trennung der Anliegen: Jedes Filter kümmert sich um ein einzelnes Anliegen, z. B. Authentifizierung, Logging oder Komprimierung. Das sorgt für eine saubere Trennung und macht den Code wartbarer.

- Wiederverwendbarkeit: Filter können in verschiedenen Kontexten und auf verschiedenen Anfragen wiederverwendet werden.

- Flexibilität: Du kannst die Filterreihenfolge einfach ändern oder neue Filter hinzufügen, ohne die Geschäftslogik zu beeinträchtigen.

- Einheitliche Handhabung von Anfragen: Du kannst an einer zentralen Stelle definieren, wie Anfragen bearbeitet werden sollen, was die Wartung vereinfacht.

Wann solltest du das Intercepting Filter Pattern nicht verwenden?

- Wenn die Anforderungen sehr einfach sind und du keine komplexe oder wiederverwendbare Filterlogik benötigst.

- Wenn du keine Filter in einer bestimmten Reihenfolge anwenden musst und eine einfache, monolithische Verarbeitung ausreicht.

- Wenn du keine Trennung der Anliegen oder eine modulare Architektur brauchst.

Insgesamt eignet sich das Intercepting Filter Pattern hervorragend für komplexe Anwendungen, bei denen eine flexible und modulare Anfrageverarbeitung notwendig ist, ohne den Code zu überladen.

Fazit

Das Intercepting Filter Pattern ist ein leistungsfähiges Designmuster, das die Modularität, Flexibilität und Wartbarkeit von Anwendungen erhöht. Durch die Trennung der Filterlogik von der Hauptverarbeitung können Aufgaben wie Authentifizierung, Logging oder Datenvalidierung auf einfache Weise gehandhabt werden. Es verbessert die Wartbarkeit, da neue Filter jederzeit hinzugefügt werden können, ohne die bestehende Logik zu ändern. Gleichzeitig sollte die Anzahl der Filter jedoch in einem vernünftigen Rahmen gehalten werden, um die Komplexität und Leistungsprobleme zu minimieren.

Zurück zu der Pattern-Liste: Liste der Design-Pattern